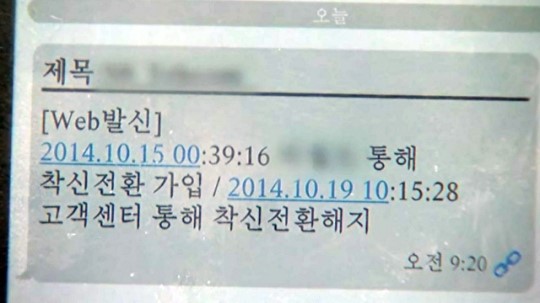

지난 10월 15일 새벽 이 모 씨의 은행 계좌에서 이 씨 모르게 895만 원이 빠져나갔습니다. 자정쯤 이 씨의 휴대전화에 '착신전환이 신청됐다'는 문자메시지가 들어왔지만 이 씨는 스팸문자로 생각해 대수롭지 않게 여긴 게 화근이었지요. 이 씨가 인터넷 보안 등에 일반인보다 더 많은 지식을 가진 전산개발과 관련한 일을 하고 있어서 사건은 더 황당하게 느껴졌습니다. 지난 6월 전남 광양에서도 이 모 씨의 은행 계좌에서 1억 2천여만 원이 인출된 사건이 있었습니다. 늦은 밤 2~3분 간격으로 사흘에 걸쳐 40여 차례 1억 원이 넘는 돈이 인출됐지요. 이 씨는 물론 은행도 전혀 사태 파악이 안 됐습니다. 사건을 재조사하고 있는 경찰은 이 사건에서도 착신전환이 됐을 가능성에 무게를 두고 있습니다.

착신전환은 걸려오는 전화를 다른 전화기로 받게 해주는 통신사의 서비스입니다. 휴대전화나 집 전화를 다른 전화기로 받을 수 있도록 착신을 전환해주는 것이지요. 대포폰이 일반화되면서 착신전화는 범죄에 악용됐습니다. 보이스 피싱 일당이 "아들이 납치됐으니 돈을 내놓으라"며 부모에게 전화를 걸어 협박할 때 아들의 전화를 착신전환하는 것이 대표적인 사례입니다. 자식에게 확인전화를 걸면 보이스 피싱 일당의 전화로 연결되기 때문에 부모는 속아 넘어가게 되는 것입니다.

최근 잇따르는 금융범죄에도 착신전환이 이용됩니다. 인터넷 뱅킹으로 돈을 이체하려면 가입자의 전화로 본인 확인을 위한 문자메시지나 자동응답전화가 오는데 해커들은 이 과정에서 착신을 전환시켜 인증 절차를 통과합니다. 인증번호나 전화를 해커가 도중에 가로채는 것이지요.

문제는 통신사들이 착신전환 서비스를 할 때 본인확인 절차를 너무 소홀히 한다는 것입니다. 전문가들은 여러 차례 있었던 개인정보 유출 사태를 통해 공인인증서나 범용 공인인증서는 이미 보안의 기능을 상당 부분 상실했다고 말합니다. 하지만 통신사들은 범용 공인인증서나 주소, 신용카드 번호 등 간단한 개인정보만 있으면 인터넷이나 콜센터를 통해 쉽게 착신전환을 해주고 있습니다.

착신전환 서비스의 허술함은 정부의 대책도 무용지물로 만들어버립니다. 정부는 금융사기를 막기 위해 올해부터 인터넷 뱅킹으로 100만 원 이상 이체할 땐 SMS나 ARS로 본인 인증을 받도록 했고, 내년부터는 텔레뱅킹으로 까지 이런 절차를 확대하기로 했습니다. 하지만 누군가 착신전환을 해버리면 본인 인증 정보가 엉뚱한 곳에 전달돼 고스란히 범죄에 악용될 수밖에 없습니다. 정부의 대책에 큰 허점이 생길 수밖에 없다는 뜻이지요.

이런 문제가 드러나자 통신사들은 지난 4월부터 착신전환 서비스를 이용하는 사람들은 100만 원 이상은 인터넷으로 금융거래를 할 수 없도록 차단했습니다. 착신전환을 한 사람에게는 SMS나 ARS를 아예 전달되지 못하도록 막아 놓은 것입니다.

하지만 이마저도 유선전화를 착신전환하는 경우에 대해서는 통신사는 차단을 못하고 있습니다. 설치된 지가 너무 오래돼 물리적으로 불가능하다는 것이 이유입니다. 그렇다 보니 앞선 이 씨의 경우처럼 유선인 집 전화가 해커들의 범행 대상이 되고 있습니다.

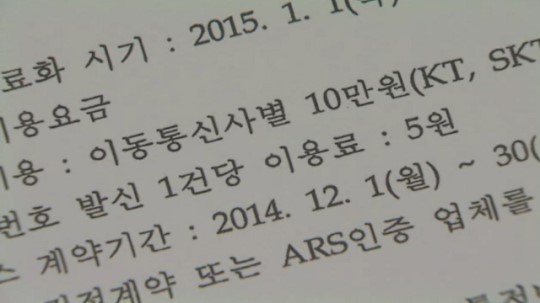

게다가 통신사들은 그동안 무료로 제공했던 착신전환 차단을 내년부터 유료로 제공하겠다고 나섰습니다. 유선전화에 대한 착신전환은 차단할 수 없다는 한계를 인정하면서도 범죄를 100% 막을 수 있는 것인양 유료화하겠다고 나선 것이지요. 더 이상한 것은 착신전환 서비스 가입자는 물론 인터넷 뱅킹을 이용하는 모든 사람에게 1건 당 5원씩을 과금해 은행이 부담하라고 요구한 것입니다. 통신사는 서비스 개발과 유지 보수에 비용이 소요된다고 이유를 밝히지만 쉽게 납득이 가지 않는 요금 산정 방식입니다. 본인 확인 절차를 강화하면 될 일을 한계가 명백한 착신전환 차단 서비스를 내세워 이마저도 돈을 받겠다는 것이기 때문입니다.

보안이 강해지면 강해질수록 해커들의 수법도 점점 지능화됩니다. 전문가들은 "공인인증서는 물론 '일회용 비밀번호(OTP)' 역시도 안전하지 않다"고 말합니다. 인터넷 뱅킹을 할 때 입금하려는 계좌로 컴퓨터 화면에 표시되지만 실제로는 해커의 대포통장으로 입금되게 하는 바이러스가 있는데 이 경우에는 일회용 비밀번호 역시 안전하지만은 않다는 것입니다.

인터넷 뱅킹 시 은행 서버에 기록된 실제 이체될 계좌를 확인해주고 본인인증을 거치게 하는 ARS 인증이 최근에 나온 마지막 보안 서비스인 이유도 여기에 있습니다. 해킹의 위험을 피하기 위한 최후의 보루인 셈이지요. 하지만 이 서비스 역시 통신사의 본인확인 절차 미흡으로 착신전환이 쉽게 되면 역시 구멍이 뚫릴 수밖에 없습니다.

일단 인터넷을 통한 착신전환 서비스 가입은 막는 게 좋을 것 같습니다. 유선전화 역시도 가입자가 콜센터를 통해 착신전환을 신청하면 통신사가 다시 한 번 해당 유선전화로 전화를 걸어 혹시 모를 '발신자 번호 표시 조작' 등의 가능성에 대비해 착신전환이 범죄에 악용될 우려를 불식시켜야 할 것입니다. 돈 벌 궁리보다는 착신전환 시 본인확인을 철저히 할 방안을 마련하는게 통신사가 지금 해야할 일입니다.

<기사 출처 : SBS뉴스>

댓글 없음:

댓글 쓰기